출처 : 2015.12.3 주요정보통신기반시설 정보보안 컨퍼런스, 박영웅 연구원(국가보안기술연구소)

1. 스마트폰 보안 위협

ㅇ 스마트기기 공격 - 새로운 공격 경로

- 새로운 감염 및 공격 경로의 지속적인 등장

- 앱 마켓, 스팸 문자, 웹 서핑, MMS -> (스마트기기) -> DDoS공격, 개인정보유출, 도청, 위치추적

ㅇ 공격자 입장에서 스마트폰의 매력

1) 기존의 단말

① Closed OS (+ WIPI)

② Closed Market

③ Closed SDK

④ 국내에 특별한 보안 이슈 없었음(시장 규모 작읍 -> 공격을 통한 이득이 없음)

2) 스마트폰

① 앱 개발의 주체가 개발자로 이동

- Open Market으로 활성화

- 개방된 개발환경 제공됨

② 개인의 민감한 정보의 집중화

- PIMS의 역할 수행(연락처, SMS, 일정, 메일 등)

- 금융 정보(인증서, PIN번호, 보안카드 등)

③ 모바일 오피스의 등장

- 각종 업무 정보와 포탈 접속

④ 다양한 공격 발생 가능

- 개방된 개발환경으로 공격자는 보다 많은 기술 습득

- 사용자 증가로 상업적 이득이 높아짐

- 개인정보 수집(프라이버시 침해/제2,3의 공격에 활용)

ㅇ 주요 악성 앱

1) BrainTest

① 주요 특징

- 2015년 9월 Check Point의 Blog를 통해서 알려짐

- MDM 정책 수정 시도

- 구글 악성 앱 필터링 시스템(Google Bouncer)을 우회하여 공식 마켓을 통해 유포

- 약 100,000 다운로드

- 삭제를 방해하기 위해 root exploit 사용

- 서버로부터 코드를 다운로드 받아서 실행(악성행위 다변화)

② BrainTest의 Google Bouncer 우회

- IP주소 검증

-> BrainTest는 Google Bouncer의 IP에서 실행되면 악성 행위를 수행하지 않음

- Domain 문자열 검증

-> Host의 domain에서 "google", "android", "1e100"을 검사

- TimeBomb

-> 실행 후 20초 뒤에 unpack 시작, 최초 실행 후 8시간 뒤에 서버로부터 악성코드 수신

- Java Reflection 을 이용한 메소드 호출 은닉

2) FakeKaKao

① 주요 특징

- 2013년 등장

- 네이티브 코드를 활용하여 고수준의 구현 기술 사용

- Anti-Debugging, Anti-Emulator, 커스텀 문자열 암호화 기술 사용

- Anti-Virus 솔루션 탐지

- 이 악성 앱의 기술을 기반으로 다양한 변종 출현

② FakeKaKao 의 분석 방해 기술

- .init_array 섹션에 등록된 초기화 함수에서 안티 디버깅 수행

- 프로세스 목록을 검사하여 분석 도구 프로세스가 실행중인지 검사

- 안드로이드 에뮬레이터의 IP주소(10.0.2.15) 접속 시도를 통한 에뮬레이터 검증 수행

- pm disable 명령을 이용한 안티 바이러스 솔루션 무력화

2. Mobile APT

ㅇ Mobile Remote Administration Tool

1) Mobile Remote Administration Tool

- 원격에서 사용자의 모바일 사용을 감시

- 도청, 도촬, 위치추적, SMS, 연락처 같은 민감한 개인 정보의 열람 및 조작 가능

- 최근에는 특정 앱(ex 메신저) 의 정보를 열람할 수 있게 하는 기능까지 제공

- keylogger 기능 제공

2) Mobile RAT기능은 Mobile APT의 핵심적인 요소

3) 강력한 감시 기능을 위해서 주로 root exploit을 이용해서 관리자 권한을 탈취

- 2015년 Zimperium Mobile Security사는 Telegram메신저의 Secret mode에서 대화 내용을 열람하는데 성공

- SELinux가 도입되었지만 안드로이드 환경을 위한 효과적인 Rule이 없고, 임기웅변식의 대응중

- Virus : root 권한으로 시스템 파일들을 예전 ELF 바이러스 형태로 감염시키는 안드로이드 악성코드도 등장

- Bootkit : init.rd를수정하여 사용자가 악성 앱을 삭제해도 재부팅하면 다시 설치되도록 하는 방식의 부트킷(oldboot)

ㅇ 안드로이드 취약점의 위협

1) 모바일 해킹의 가장 심각한 위협은 취약점

2) 최근 권한 상승 취약점과 함계 remote code execution 취약점도 발견

3) 최근 전세계적으로 모바일 취약점에 대한 연구가 활발히 진행중

4) 취약점은 리눅스 커널, 드라이버, 안드로이드 플랫폼, 제조사의 앱 또는 서비스, 사용자 앱에서 발생

5) 최근 갤럭시 시리즈에서 발견된 취약점

- 삼성 Swift 키보드의 원격 코드 실행 취약점(CVE-2015-4640, CVE-2015-4541)

-> 공격자는 MITM 공격을 통해서 조작된 업데이트 파일을 다운받아 실행시킴

- 구글 Project Zero에서 11개의 취약점 발견(권한상승 취약점 포함)

- CVE-2015-1800, CVE-2015-1801 : 삼성에서 추가한 drvie에서 발생한 취약점

ㅇ 망 침투

1) 감염된 모바일 기기를 이용한 PC 감염

2) 악성 앱은 감염된 모바일 기기의 SDCard에 autorun.inf, folder.ico, svchosts.exe) 파일을 생성

3) 스마트폰이 PC에 저장장치로 연결되었을 때, svchosts.exe가 실행되는 방식

4) 모바일 감염을 통한 망 침투

- 모바일 전자정부

- 모바일 오피스

- 모바일을 통한 VPN으로 내부망 접근

- 모바일에서 획득한 관리자 정보를 이용한 APT

- 망연계 솔루션 및 보안 솔루션들의 취약점

3. 대응

- 중요시설의 조직원은 모바일 기기 사용에 주의 필요

- [출처를 알 수 없는 앱] 체크 해제

- 불필요한 앱 설치 자제

- 공식 마켓 이용

- 정기적으로 초기화 필요(공장 초기화)

- 공개된 wifi 사용 자제

- 가정의 무선 AP 암호 설정 강화

- 개발자 옵션 비활성화

- 루팅 금지

- 스마트폰과 PC 접촉을 자제

- 불필요한 웹 사이트 접속 자제

- SMS의 URL 접속 자제

- 앱을 사용할 때, 시간차로 올라오는 화면 주의

'My Security Study > Review' 카테고리의 다른 글

| 망분리 보호방안 - 망연계 (1) (0) | 2015.11.30 |

|---|---|

| (2015.06.05) 금융권 빅데이터 활성화 방안(2015.6.3) (0) | 2015.06.23 |

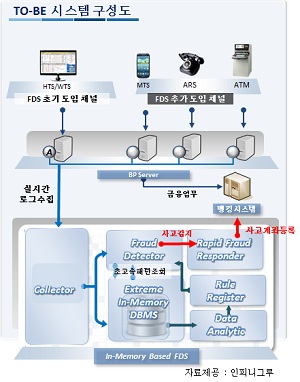

| (2015.06.05) 네트워크타임즈 : FDS 시장 집중 분석 (0) | 2015.06.23 |

| 2014.11.19 신용정보법 개정법률안 예고 (0) | 2014.11.23 |

| 2014.11.14 전자금융감독규정 일부개정안 변경예고 (0) | 2014.11.22 |

| CISO, CEO, 상위기관 보고, 승인, 제출관련 전자금융 보안업무 (0) | 2014.11.02 |

| 전자금융거래법 - 매년/정기 보고, 제출, 공시 (0) | 2014.11.02 |

| 2014.10.15 전자금융거래법 일부개정 (0) | 2014.10.26 |

| (주)시소아이티의 이상 금융거래 아키텍처 (0) | 2014.09.07 |

| 오세임 우리투자증권 Operation&Technology 본부 상무 (0) | 2013.07.29 |

150921_망분리 QnA_.pdf

150921_망분리 QnA_.pdf